第六章:應用安全基礎

##教材學習總結

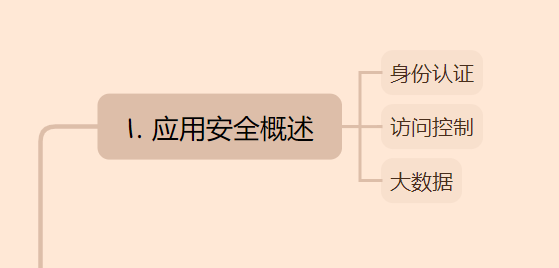

思維導圖:總攬全局

各個小節思維導圖及簡介

第一節:應用安全概述

簡介:密碼技術是核心支撐技術,系統安全技術與網絡安全技術是應用安全技術的基礎和關鍵技術

*身份認證是保障應用安全的基礎

*訪問控制是應用系統信息安全必不可少的組成部分

*大數據本質上是一種方法論

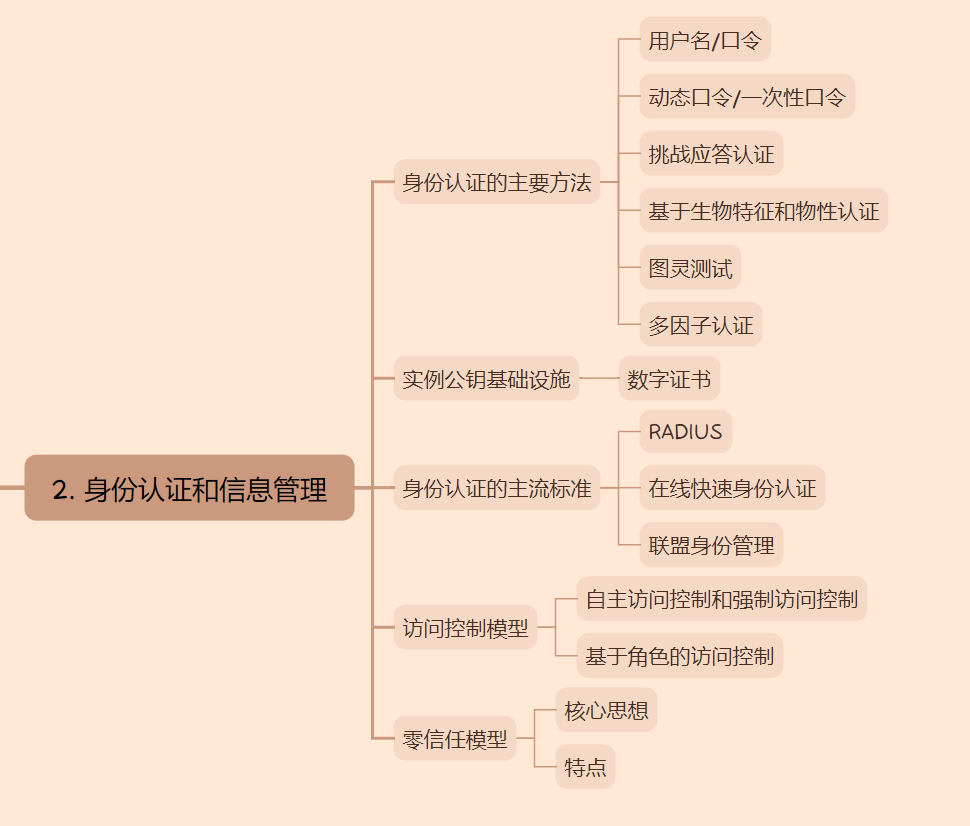

第二節:身份認證與信任管理

1. 身份認證的主要方法

(1)用戶名/口令

*每個證明方被分配到一個唯一的口令,驗證放保存有證明方的口令或口令的變換值,該變換一般是單向的

*常用的變換時hash函數

*用戶名口令認證時目前最為常見的認證方法

(2)動態口令/一次性口令

*可以用于減輕被攻擊者獲取的威脅

*應用:中國銀行網上銀行采用動態令牌作為交易認證方法

*基于時間的動態口令需要令牌與時間保持同步

*OTP機制是另一種常見的動態口令認證機制(應用:短信驗證碼)

(3)挑戰應答認證

*用于防止重放攻擊

*應用:U盾

(4)基于生物特征和物性特征

*生物特征包括了指紋,人臉,虹膜,聲紋

*優點:方便,不用攜帶額外的認證設備

*缺點:不可替換,不可更新

(5)圖靈測試

*利用了人可以快速回答而機器無法快速回答的問題

*如:識別圖形驗證碼,完成拼圖,選擇正確的圖片

(6)多因子認證

*常見包括靜態口令+驗證碼短信、靜態口令+USBKEY、口令+生物特征、生物特征+公鑰 認證

2. 公鑰基礎設施

數字證書

*序列號是證書的唯一標識

*簽名算法標識符用于說明證書簽名使用的算法

*頒發者名稱是CA的名字

*有效期記載了證書頒發時間與失效時間

*公鑰信息記載了證書持有人的公鑰

*頒發人唯一標識符防止頒發人有重名

3. 身份認證的主流標準

(1)RADIUS

服務器可以支持一系列可變的方法來認證用戶

(2)在線快速身份認證

*采用的方法:通用身份認證框架,通用第二因子認證協議

(3)聯盟身份管理

*單點登錄是身份聯盟的一個重要組件

4. 訪問控制模型

(1)自主訪問控制和強制訪問控制

*分類:自主訪問控制模型DAC和強制訪問控制模型MAC

(2)基于角色的訪問控制

*基于角色的訪問控制RBAC模型

*其中相關概念包括:主體,客體,用戶,權限,用戶角色分配,角色權限分配

5. 零信任模型

*核心思想:網絡邊界北外的任何東西,在未驗證之前都不予信任

(1)內網應用程序和服務不再對公網可見

(2)企業內網邊界消失

(3)基于身份、設備、環境認證的精準訪問控制

提供網絡通信的端到端的加密

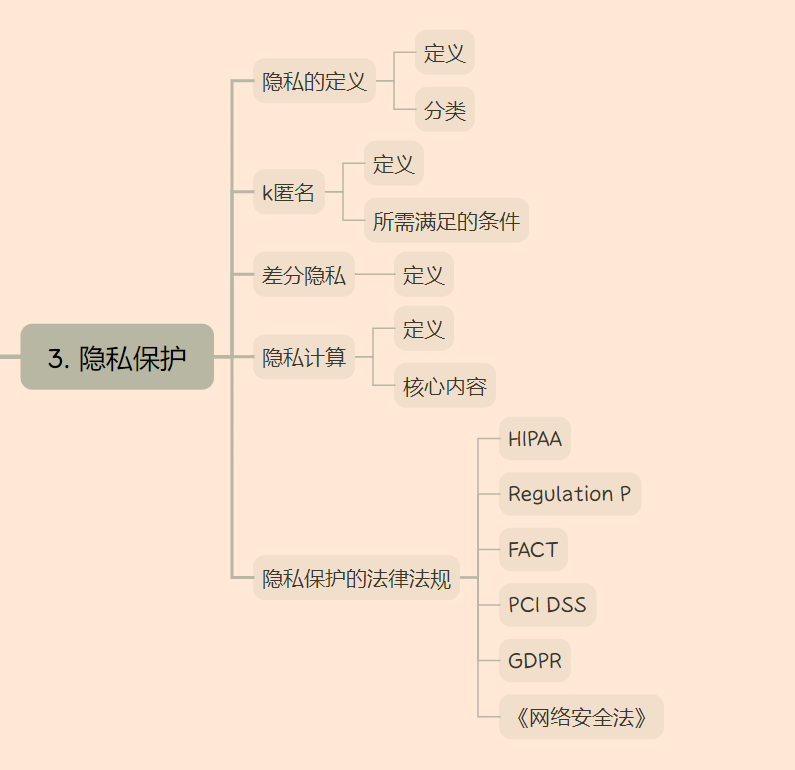

第三節:隱私保護

1. 隱私的定義

(1)分類:對個人,分為公開信息和隱私信息

對組織,分為公開信息和秘密信息

(2)隱私保護分類:基于數據擾亂的方法、基于密碼的方法

*數據擾亂包括:數據泛化、數據扭曲、數據清洗、數據屏蔽

2. k匿名

(1)目的:要保護與數據關聯的個人身份,或者是個人的某些敏感信息

(2)須滿足的條件

*敏感信息不能泄露出被泛化的信息

*某些數據對同質化攻擊脆弱

*數據發布的維度要足夠低

3. 差分隱私

*不能通過多次不同的查詢方式推斷出數據集中是否包含某一個特定個體的數據

4. 隱私計算

隱私計算框架、隱私計算形式化定義、算法設計準則 隱私保護效果評估 隱私計算語言

5. 隱私保護的法律法規

(1)HIPAA

(2)Regulation P

(3)FACT

(4)PCI DSS

(5)GDPR

(6)《網絡安全法》

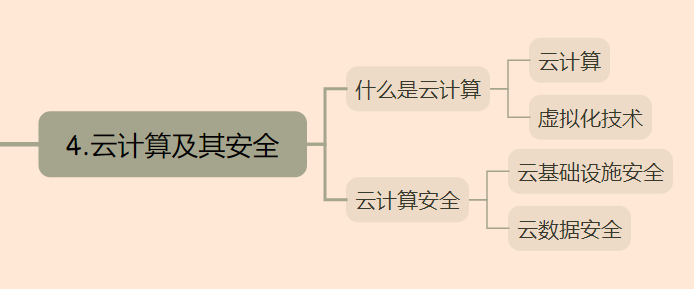

第四節:云計算與安全

1. 什么是云計算

(1)云計算

*實現方式:按需分配、自服務置備

*根據對物理或虛擬資源控制和共享的方式:社區云、混合云、私有云、公有云

*云計算的三種服務模型:基礎設施即服務、平臺即服務、軟件即服務

(1)虛擬化技術

*分類:虛擬機和容器

*虛擬機分為完全虛擬化和半虛擬化,完全虛擬化又分為軟件輔助的虛擬化和硬件輔助的全虛擬化

*虛擬化構架分為三類:寄居構架、裸金屬構架、容器構架

*容器:其本質是一種特殊的進程

2. 云計算安全

(1)云基礎設施安全

*虛擬化帶來的安全威脅:虛擬機逃逸、邊信道攻擊、網絡隔離、鏡像和快照安全

*正面影響:高度的管理集中化和自動化帶來的安全增益

網絡虛擬化和SDN帶來的安全增益

對業務連續性的增益

(2)云數據安全

*云存儲數據安全:云加密數據庫、密文搜索、密文數據可信刪除

*云計算數據安全

*云共享數據安全

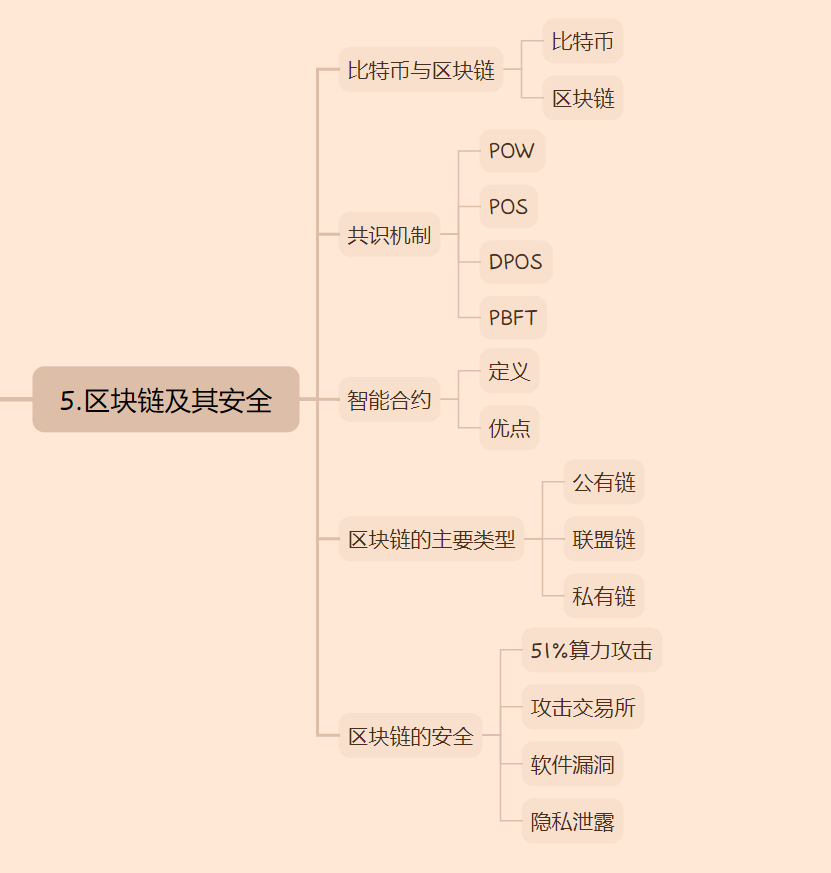

第五節:區塊鏈及其安全

1. 比特幣與區塊鏈

*比特幣:無中心電子現金系統

*區塊鏈:基礎支撐技術

2. 共識機制

(1)POW工作證明

(2)POS權益證明

(3)DPOS股份授權證明

(4)PBFT實用拜占庭容錯

3. 智能合約

*優點:去中心化、較低的認為干預風險、可觀察性與可驗證性、高效性與可驗證性、低成本

4. 區塊鏈的主要類型

*公有鏈、聯盟鏈、私有鏈

5. 區塊鏈安全

*特點:區塊鏈具有不可篡改性、區塊鏈具有不可偽造性和可驗證性

安全問題:

(1)51%算力攻擊

(2)攻擊交易所

(3)軟件漏洞

(4)隱私泄露

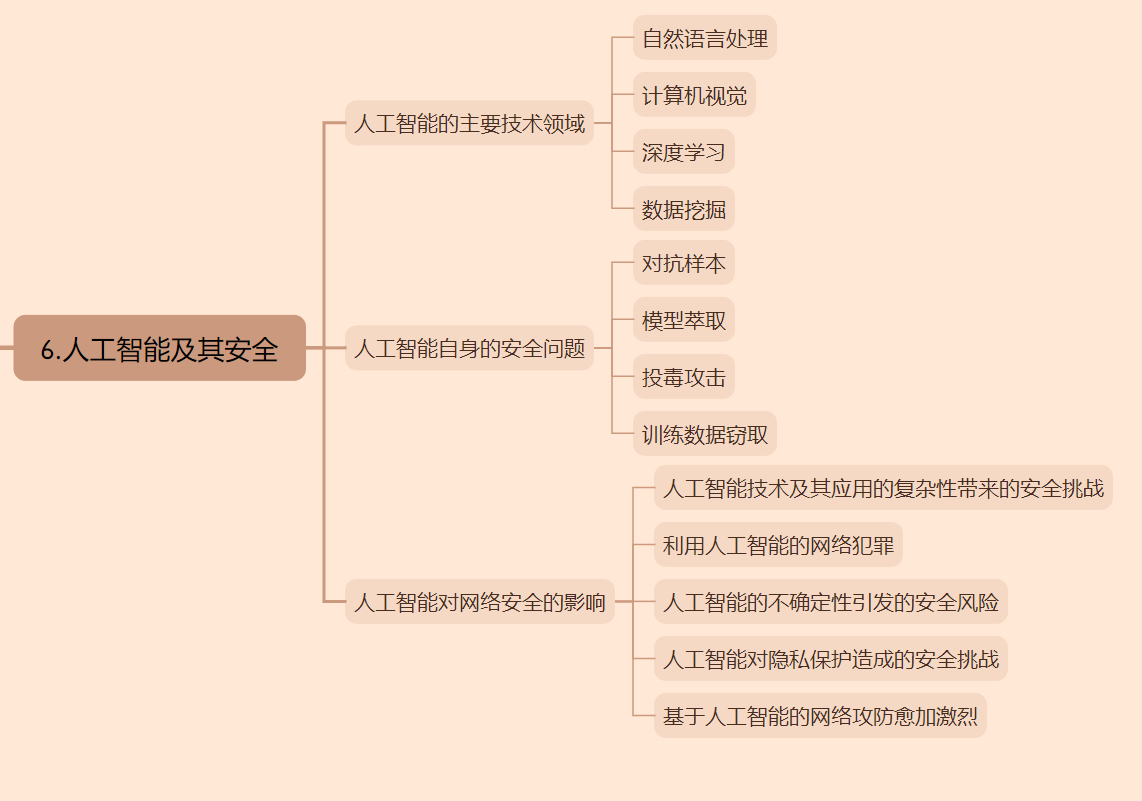

第六節:人工智能及其安全

1. 人工智能的主要技術領域

*人工智能設計的領域很廣

(1)自然語言處理

*計算機翻譯、文本處理、語音識別

(2)計算機視覺

*文字識別,圖像處理、圖像識別

(3)深度學習

*神經網絡、循神經網絡、對抗生成網絡、強化學習

(4)數據挖掘

*提取出具有潛在價值的信息和知識是數據挖掘技術研究的重點

2. 人工智能自身安全問題

(1)對抗樣本

(2)模型萃取

(3)投毒攻擊

(4)訓練數據竊取

3. 人工智能對網絡空間安全的影響

(1)人工智能技術及其應用的復雜性帶來的安全性挑戰

(2)利用人工智能的網絡犯罪

(3)人工智能的不確定性引發的安全風險

(4)人工智能對隱私保護造成的安全挑戰

(5)基于人工智能的網絡攻防愈加激烈

##教材中的問題及解決過程

問:針對SQL注入攻擊,應該如何防范?

答:

針對SQL注入攻擊,以下是一些建議的防范措施:

輸入驗證:對用戶輸入進行嚴格的驗證,確保輸入內容符合預期格式,避免攻擊者通過特殊字符或編碼進行SQL注入。

輸出編碼:對數據庫查詢結果進行編碼,如使用HTML實體進行轉義,防止惡意代碼被解析并執行。

參數化查詢:使用預編譯語句或參數化查詢,將用戶輸入與SQL語句分離,避免攻擊者將惡意代碼注入到SQL語句中。

最小權限原則:為數據庫賬戶分配最小必要的權限,避免攻擊者利用漏洞執行危險操作。

更新安全庫:定期更新和修復操作系統、數據庫和Web服務器中的已知安全漏洞。

加強密碼策略:使用強密碼和加密算法,提高賬戶安全性。

安全審計:定期對數據庫和Web應用程序進行安全審計,查找并修復潛在的安全隱患。

防范WebShell攻擊:檢查服務器上的文件,確保不存在可執行的惡意腳本。

安全培訓:提高開發人員和運維人員的安全意識,加強安全技能培訓。

應急響應計劃:制定應急預案,確保在發生SQL注入攻擊時能夠迅速應對,降低損失。

通過以上措施,可以有效降低SQL注入攻擊的風險。

##基于AI的學習

## 參考資料

-[《網絡空間安全導論》](https://book.douban.com/subject/35743742/)

- [網絡空間安全導論書單](https://weread.qq.com/misc/booklist/3107758_7iPt5qwTA)

- [使用博客園進行學習](http://www.rzrgm.cn/rocedu/p/5145864.html)

- [MarkDown/Mermaid排版教程](http://www.rzrgm.cn/math/p/se-tools-001.html)

浙公網安備 33010602011771號

浙公網安備 33010602011771號