2024龍信年終技術考核

1. 分析手機備份文件,該機主的QQ號為?(標準格式:123)

看了下,備份里沒有QQ,但是有微信,所以應該是微信綁定的QQ號(早期微信推廣時可以用QQ直接注冊登錄)

經過測試,對應的是這個

結果為1203494553

2. 分析手機備份文件,該機主的微信號為?(標準格式:abcdefg)

結果為liudaren0507

3. 請問該手機機主微信共有_____個現(xiàn)有好友?(標準格式:12)

結果為15

4. 請分析機主的銀行卡卡號是多少?(標準格式:按照實際值填寫)

微信中沒看到銀行卡信息,另一個APP里可以看到,是一個小眾聊天APP,數(shù)據(jù)庫不加密

這里要和后面一個區(qū)分一下

結果為6231276371853671344

5. 請分析出幕后老大王子勇的最新手機號碼是多少?(標準格式:1234567)

過濾一下和王子勇的聊天

結果為

結果為19371263751

6. 請分析幕后老大的可疑的銀行卡卡號是多少?(標準格式:按照實際值填寫)

結果為6321456319275323911

7. 請問計算機的網卡MAC地址是多少 。(標準格式:00-0S-25-C6-E3-5F)

不知道如何從注冊表里讀取MAC地址,仿真敲命令直接取

結果為00-0C-29-C5-3C-F8

8. 請問計算機管理員用戶的設置密碼時間是什么時候 。(標準格式:1970/06/17 23:25:41)

結果為2023/06/17 20:35:42

9.請分析數(shù)據(jù)文件夾中的表格文件共有有多少個兩個字的姓名人數(shù)。(標準格式:10)

藏了一個vhd鏡像

一共10個表格

寫腳本

import pandas as pd

import os

fpath = r"G:\tmp\2024龍信年終"

dfs = []

for file in os.listdir(fpath):

if file.endswith(".xlsx") and file.startswith("fake_data_1_prefix_"):

dfs.append(pd.read_excel(os.path.join(fpath, file),dtype={"身份證號":str}))

df = pd.concat(dfs).drop_duplicates() # 去重

print(f"2個字的姓名人數(shù)={df[df['姓名'].str.len() == 2]['姓名'].count()}")

print(f"男性人數(shù)={df[df['身份證號'].str[-2].astype(int) % 2 == 1]['姓名'].count()}")

print(f"姓陳的人數(shù)={df[df['姓名'].str[0] == '陳']['姓名'].count()}")

print(f"在1950至1970間出生的人數(shù)={df[(df['身份證號'].str[6:10].astype(int) >= 1950) & (df['身份證號'].str[6:10].astype(int) <= 1970)]['姓名'].count()}")

# 2個字的姓名人數(shù)=908

# 男性人數(shù)=479

# 姓陳的人數(shù)=106

# 在1950至1970間出生的人數(shù)=419結果為908

10.請分析數(shù)據(jù)文件夾中表格共有表格共有多少個男性。(標準格式:10)

結果為479

11.請分析數(shù)據(jù)文件夾中表格共有多少姓陳的人。(標準格式:10)

結果為106

12.請分析數(shù)據(jù)文件夾中表格共有1950年至1970年的人數(shù)是多少。(標準格式:10)

結果為419

13. 請問計算機映射盤的掛載位置盤符是什么 。(標準格式:B)

仿真可以看到是Z

結果為Z

14. 請問機主郵箱賬號的顯示名稱是什么 。(標準格式:abcd)

通過查看快捷方式,可以知道軟件是在映射的驅動器中

這臺機器就是服務器,xshell里看到的密碼是123456

連上服務器可以看到服務器中曾經有smb服務

憑據(jù)可以用星號密碼查看器去看

或者是服務端直接改掉密碼

這樣就可以連接上

結果為kkkk

15. 請問機主郵箱的定時收取郵件是間隔多少分鐘 。(標準格式:10)

結果為15

16. 請問機主郵箱最近?次發(fā)送郵件的主題是什么 。(標準格式:按照實際值填寫)

結果為我是臥龍

17. 請問購物網站服務器的root密碼是什么 。(標準格式:按照實際值填寫)

見14

結果為123456

18. 請問購物網站管理后臺admin用戶的密碼是什么 。(標準格式:按照實際值填寫)

修改hosts后無法訪問,但是可以先拿到mysql密碼

連上mysql,默認是禁止root遠程登錄的,可以終端登錄后改配置,也可以修改my.conf繞過驗證,還可以走ssh隧道連接

沒有發(fā)現(xiàn)目標數(shù)據(jù)庫

備份和回收站里沒有發(fā)現(xiàn)

從操作日志中可以看到,先下載了備份,然后在服務器中刪除了備份

pc中可以找到一個加密容器

smb中找到密鑰,根據(jù)其中文字,以密鑰文件的形式加載

得到備份

恢復備份,得到密碼哈希和鹽,反查查不到,cmd5可以,但是要收費

簡單找一下登錄邏輯

pc里用的ie,應該是拿不到密碼了,應該是要爆破,考慮4-8位,優(yōu)先級按照純數(shù)字->純小寫->純大寫->大小寫這樣依次往下開始吧,最后是純小寫跑出的

hashcat -m 0 -a 3 -w 4 hash.txt 416917?l?l?l?l?l?l?l

后臺地址可以在pc里簡單看到

數(shù)據(jù)庫配置要改一下

成功登錄到后臺

結果為longxin

19. 該購物網站上架了幾個支付方式 。(標準格式:10)

這里一共5個,第一個未啟用

結果為4

20. 該購物網站管理后臺的登錄地址是什么 。(標準格式:/adminxx5?=admin/admin.html)

結果未/adminnxp5dt.php?s=admin/logininfo.html

21. 該購物網站共上架多少商品 。(標準格式:10)

結果為29

22. 該購物網站的數(shù)據(jù)庫配置的文件名是什么 。(標準格式:db.php)

結果為database.php

23. 該購物網站上架的最新的商品的上架時間是什么 。(標準格式:2025-01-01 11:11:11)

結果為2025-01-08 22:19:21

24. 服務器的ssh對外端口是什么 。(標準格式:22)

結果為22

25. Java網站備份文件中配置文件(*.properties) 的SHA256校驗值后六位是什么 。(標準格 式:全小寫)

回收站里有一個壓縮包

導出后不能正常解壓,發(fā)現(xiàn)文件頭變成了zip的,改回去即可

結果為4dd523

26. Java網站使用的MySQL數(shù)據(jù)庫名稱為() 。(標準格式:按照實際值填寫)

結果為pt

27. Java網站數(shù)據(jù)庫表sys_user中的用戶類型為user的用戶數(shù)為() 。(標準格式:按照實際值填寫)

查看歷史命令,曾經備份過pt數(shù)據(jù)庫

但是備份被刪除

在/var/lib/mysql中發(fā)現(xiàn)mysql的數(shù)據(jù)目錄

數(shù)據(jù)拿下來重建一下就行了

結果為6

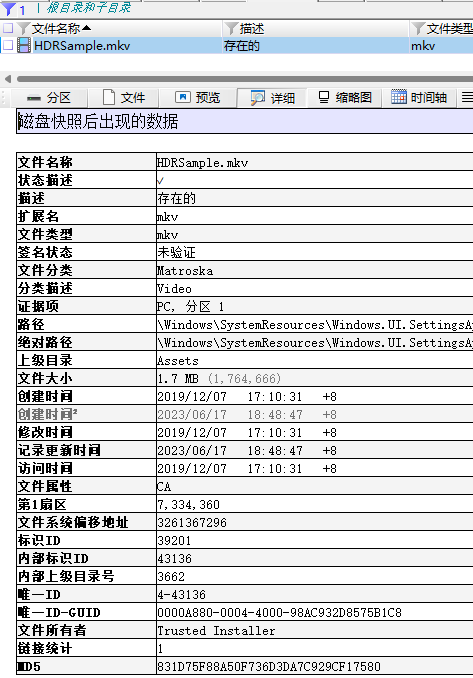

28. 請問md5值為831d75f88a50f736d3da7c929cf17580的文件名是什么 。(標準格式:按照實際值填寫)

算完哈希過濾就行,在pc里

結果為HDRSample.mkv

浙公網安備 33010602011771號

浙公網安備 33010602011771號