中國人民公安大學

Chinese people’ public security university

網絡對抗技術

實驗報告

|

實驗三 |

|

密碼破解技術 |

|

學生姓名 |

曹宇昂 |

|

年級 |

2015級 |

|

區隊 |

15網安一區 |

|

指導教師 |

高見 |

信息技術與網絡安全學院

2018年10月21日

實驗任務總綱

2018—2019 學年 第 一 學期

一、實驗目的

1.加深并消化本課程授課內容,復習所學過的互聯網搜索技巧、方法和技術;

2.了解并熟悉常用加密算法、加解密工具、破解工具等互聯網資源,對給定的密文、加密文件、系統密碼進行破解;

3.達到鞏固課程知識和實際應用的目的。

二、實驗要求

1.認真閱讀每個實驗內容,需要截圖的題目,需清晰截圖并對截圖進行標注和說明。

2.文檔要求結構清晰,圖文表達準確,標注規范。推理內容客觀、合理、邏輯性強。

3.軟件工具可使用john the ripper或hydra、字典生成器、pwdump7等。

4.實驗結束后,保留電子文檔。

三、實驗步驟

1.準備

提前做好實驗準備,實驗前應把詳細了解實驗目的、實驗要求和實驗內容,熟悉并準備好實驗用的軟件工具,按照實驗內容和要求提前做好實驗內容的準備。

2.實驗環境

描述實驗所使用的硬件和軟件環境(包括各種軟件工具);

開機并啟動軟件office2003或2007、瀏覽器、加解密軟件。

3.實驗過程

1)啟動系統和啟動工具軟件環境。

2)用軟件工具實現實驗內容。

4.實驗報告

按照統一要求的實驗報告格式書寫實驗報告。把按照模板格式編寫的文檔嵌入到實驗報告文檔中,文檔按照規定的書寫格式書寫,表格要有表說圖形要有圖說。

工具在這里(校內網站訪問)

FTP內訪問即可

任務(一)

1. 請解密以下字符串35556C826BF3ADDFA2BB0F86E0819A6C。(附截圖)

MD5加密是最常用的加密方法之一,是從一段字符串中通過相應特征生成一段32位的數字字母混合碼

特征:MD5密文一般為16位或32位不規則中英文混合字符串

因為本題中的字符串是一個32位不規則中英文混合字符串,猜測為md5加密,找一個在線加解密網站即可

·

2.

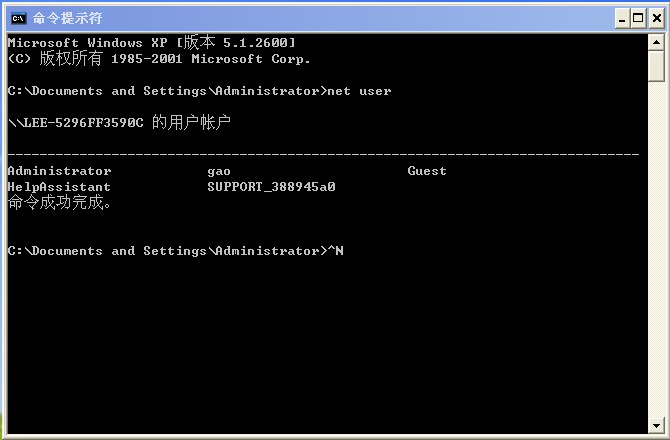

這好像是一段歌詞,請解密后告訴我歌名。

V2hlbiBJIGFtIGRvd24gYW5kLCBvaCBteSBzb3VsLCBzbyB3ZWFyeTsKV2hlbiB0cm91YmxlcyBjb21lIGFuZCBteSBoZWFydCBidXJkZW5lZCBiZTsKVGhlbiwgSSBhbSBzdGlsbCBhbmQgd2FpdCBoZXJlIGluIHRoZSBzaWxlbmNlLApVbnRpbCB5b3UgY29tZSBhbmQgc2l0IGF3aGlsZSB3aXRoIG1lLgpZb3UgcmFpc2UgbWUgdXAsIHNvIEkgY2FuIHN0YW5kIG9uIG1vdW50YWluczsKWW91IHJhaXNlIG1lIHVwLCB0byB3YWxrIG9uIHN0b3JteSBzZWFzOwpJIGFtIHN0cm9uZywgd2hlbiBJIGFtIG9uIHlvdXIgc2hvdWxkZXJzOwpZb3UgcmFpc2UgbWUgdXDigKYgVG8gbW9yZSB0aGFuIEkgY2FuIGJlLgpZb3UgcmFpc2UgbWUgdXAsIHNvIEkgY2FuIHN0YW5kIG9uIG1vdW50YWluczs=

Base64是網絡上最常見的用于傳輸8Bit字節代碼的編碼方式之一,大家可以查看RFC2045~RFC2049,上面有MIME的詳細規范。Base64編碼可用于在HTTP環境下傳遞較長的標識信息。例如,在Java Persistence系統Hibernate中,就采用了Base64來將一個較長的唯一標識符(一般為128-bit的UUID)編碼為一個字符串,用作HTTP表單和HTTP GET URL中的參數。在其他應用程序中,也常常需要把二進制數據編碼為適合放在URL(包括隱藏表單域)中的形式。此時,采用Base64編碼具有不可讀性,即所編碼的數據不會被人用肉眼所直接看到。

特征:密文長度為4的整數倍。字符串的符號取值只能在A-Z, a-z, 0-9, +, /, =共計65個字符中,且=如果出現就必須在結尾出現。

是raise me up 這首歌!!!!

任務(二)

windows系統密碼破解

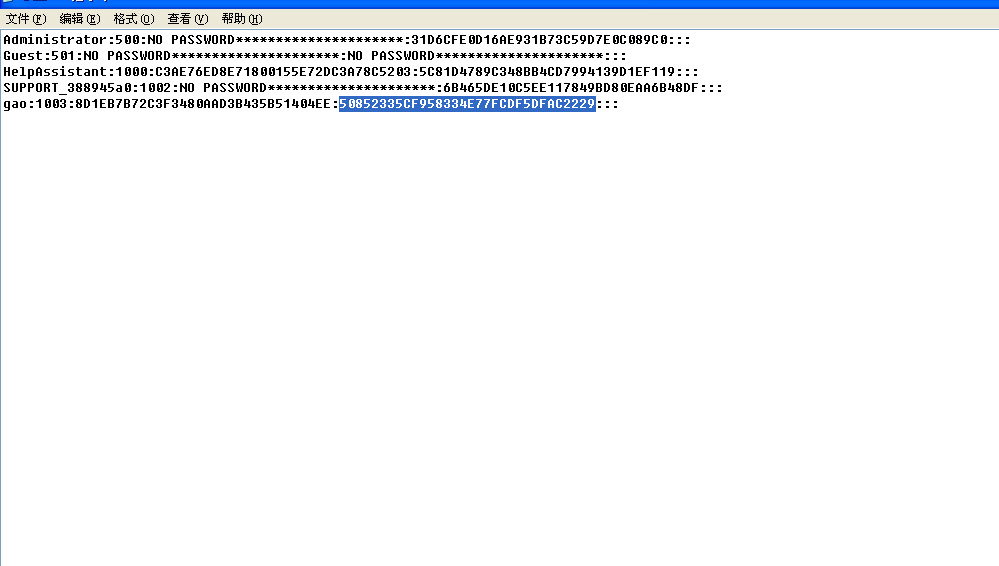

1.在windows xp系統中使用 net user gao gao123 /add添加用戶gao,密碼gao123的賬戶;并使用net user命令確定用戶添加成功。

2.使用pwdump軟件導出本機的sam文件

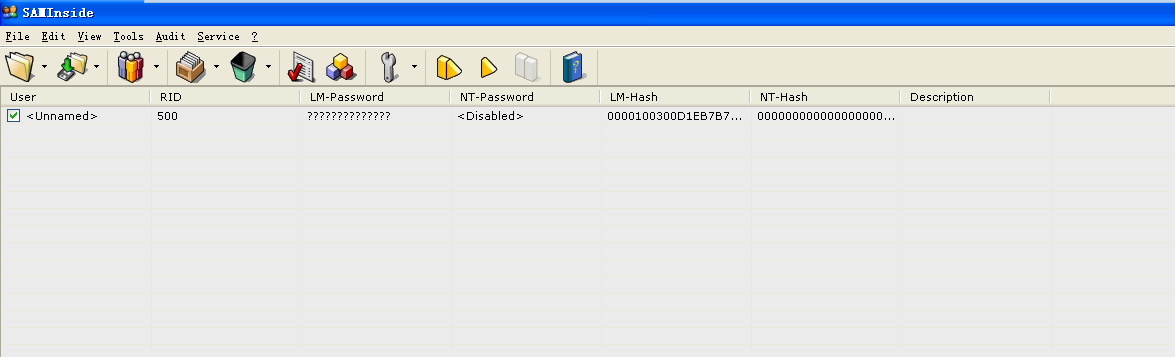

3.使用saminside軟件將sam.txt導入,并進行破解,注意配置字典破解和暴力破解

在分別使用小錘子箭頭進行字典破解和暴力破解后,分別修改密碼的復雜程度,得出的好幾次答案,仍是????????,于是選擇在線破解

如果遇到復雜密碼的LM值破解時間長,可以使用在線破解的方式。

http://www.objectif-securite.ch/ophcrack.php

破解成功!!!!

任務(三)

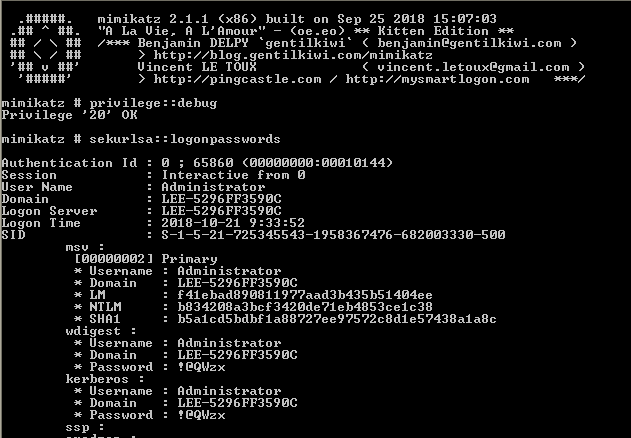

內存密碼提取

在系統中為Administrator用戶設置一個高強度密碼!@#QWzx。

使用minikatz工具對系統的密碼進行提取,涉及兩條命令

安裝好minikatz程序后,直接打開運行,按照提示輸入這兩個命令

第一條:privilege::debug //提升權限

第二條:sekurlsa::logonpasswords //抓取密碼

任務(四)

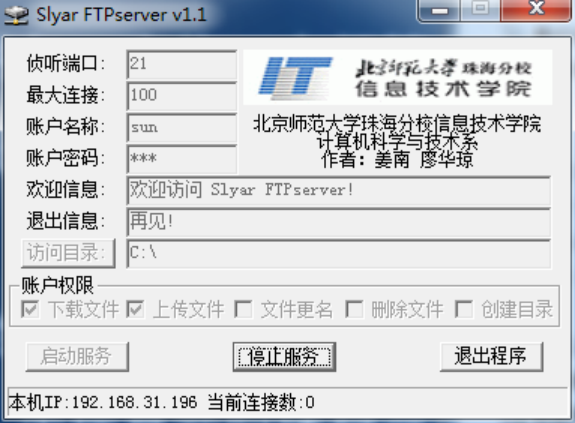

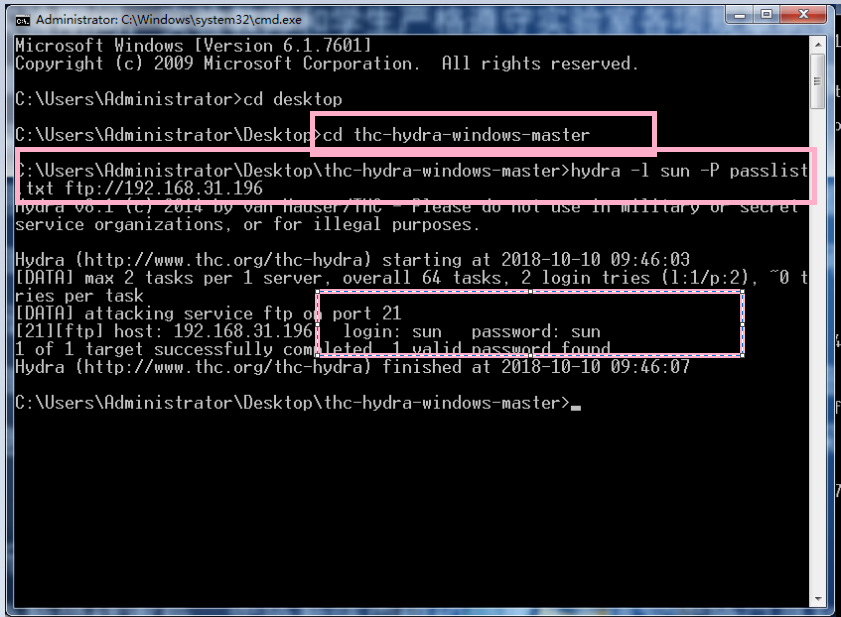

遠程服務密碼破解

兩個同學配合完成,A同學搭建FTP服務器,并新建用戶,并設置登陸密碼

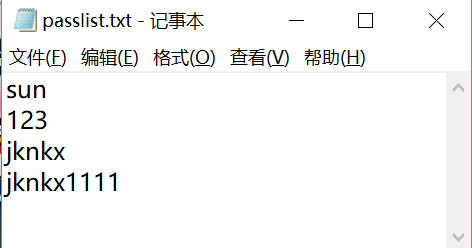

2.B同學使用hydra 對ftp用戶的密碼進行字典破解。hydra 中有關于該軟件的使用命令語法。字典文件需要自己去生成。

直接在hydra軟件的文件夾里面新增一個passlist.txt文件,文件內容是我們已經設定好的密碼,這樣才能方便破解,否則密碼本還要去網上下載,自己把自己常用的幾個密碼寫進去,讓機器實驗就好

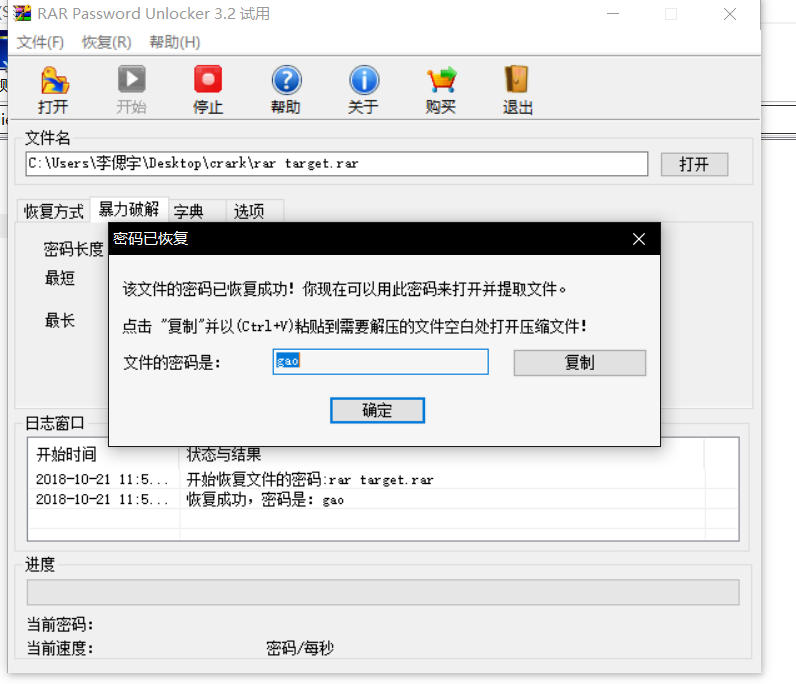

任務(五)

應用程序密碼破解

使用crark軟件破解,給出的RAR target文件的密碼,并查看壓縮包中的內容

破解軟件和RAR target均在前面給出的鏈接里。

直接把想要破解的壓縮文件導入即可

通過這幾個實驗,很多軟件可以直接破解,甚至不要去思考,只要會操作軟件即可,但當遇到軟件解決不了的問題時,還是要手動找到解決問題的辦法

浙公網安備 33010602011771號

浙公網安備 33010602011771號